Makine Bilgileri

- Platform:

HTB- Lab:

Starting Point- Zorluk Derecesi: Çok Kolay

- OS:

Linux- IP:

10.129.1.15

Adım 0: Başlangıç

mkdir -p HTB/LAB/CROCODILE && cd HTB/LAB/CROCODILEIP=10.129.1.15 && ping -c 2 $IPBu komutları anlamıyorsan, ilk raporlara göz at.

Adım 1: Keşif

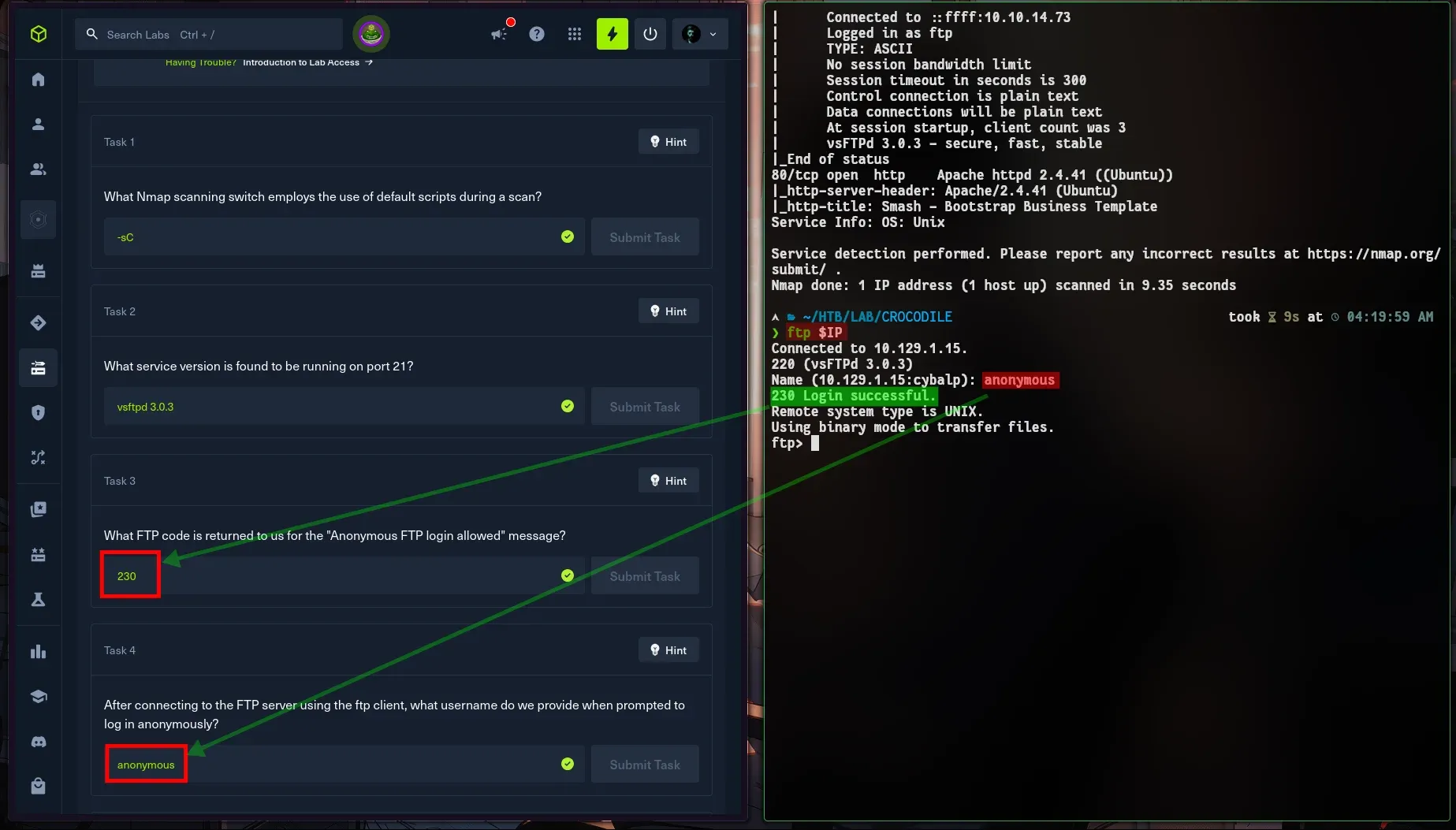

Nmap Taraması

nmap -sC -sV $IP

Bulgular

Açık port>>21/FTP- Versiyon >>

vsftpd 3.0.3

FTP servisi açık.

Adım 2: FTP

vsftpd 3.0.3, anonymous girişine izin verir.

ftp $IP

- Name:

anonymous - Password:

Enterile giriş yap.

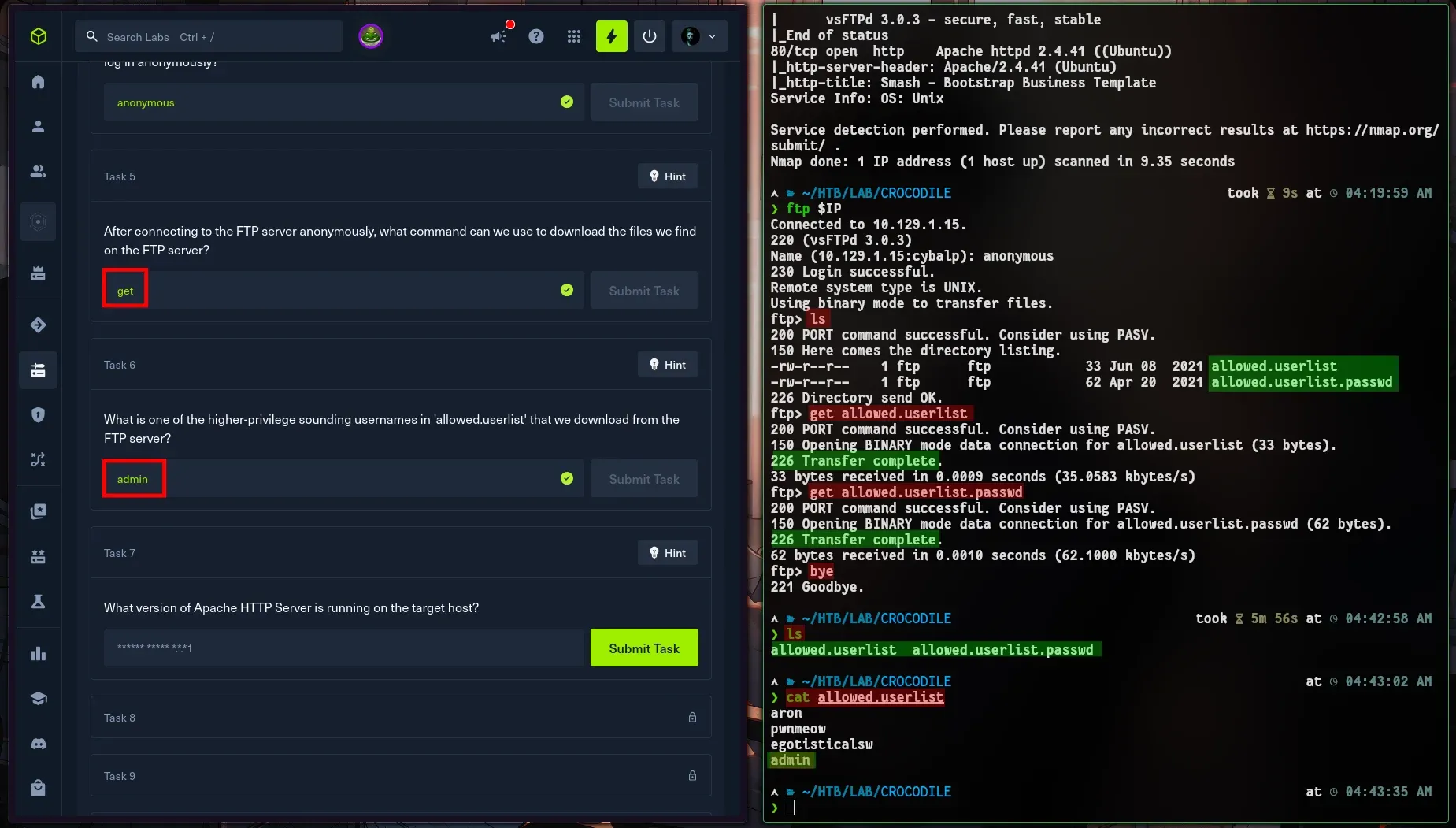

Aşağıdaki komut dizisini izleyerek, get komutunu kullanarak FTP’den ihtiyacımız olan dosyaları kendi ana bilgisayarımıza transfer ediyoruz.

lsget allowed.userlistget allowed.userlist.passwdbyeve FTP’den çıkıyoruz. bye..

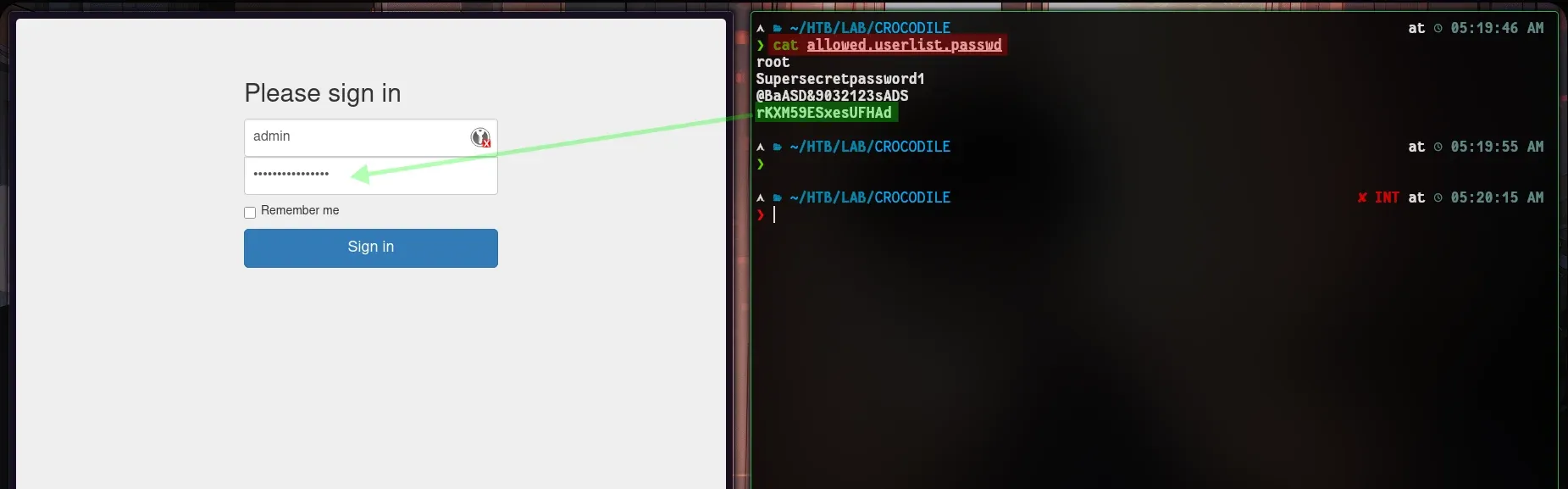

lscat allowed.userlistDosyaları yerel olarak açıyoruz — bir kullanıcı adı listesi ve paralel bir parola listesi bulacaksınız (aynı satır sırası kimlik bilgisi çiftlerine karşılık gelir).

Adım 3: Web

Bir sonraki adım için nmap çıktısına geri dönmemiz gerekiyor. Soruyu cevaplayalım.

bu du

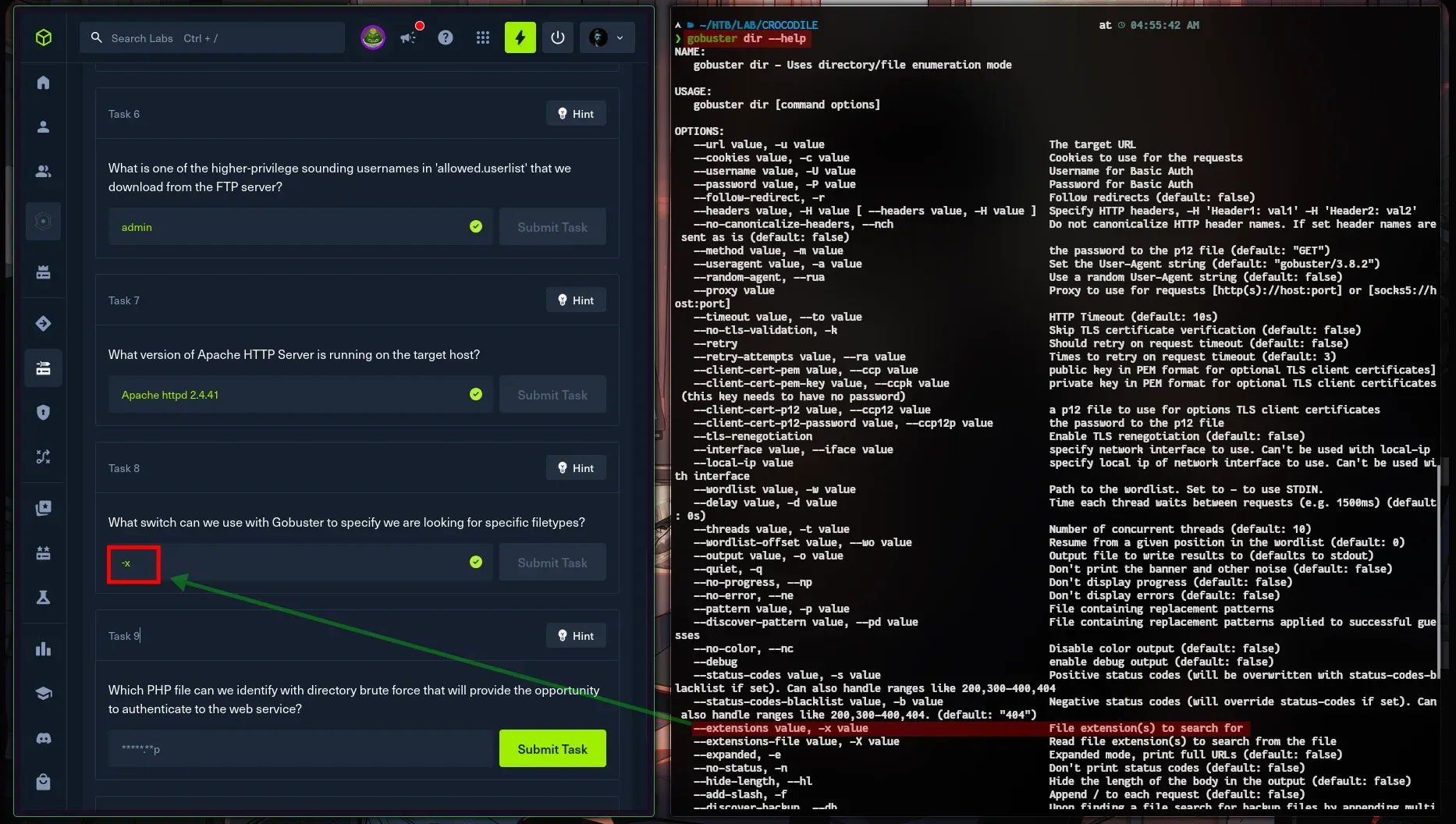

Diğer sorunun cevabını bulmak için

bu du

Diğer sorunun cevabını bulmak için gobuster dir --help komutunu kullanıyorum.

-x ile dosya uzantılarını belirtiyoruz. OK!

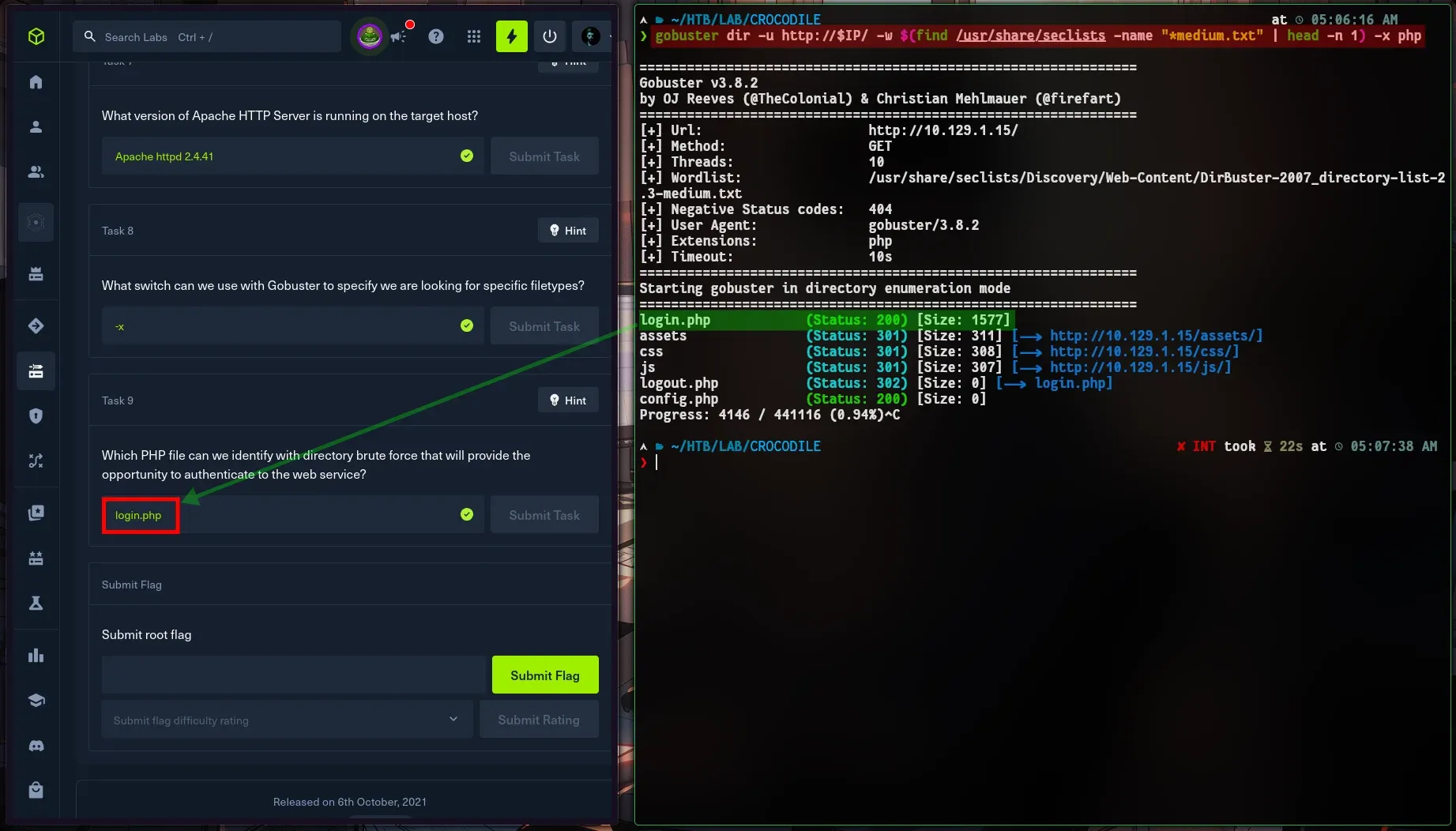

URL’leri manuel olarak tahmin etmek işsizlik. Bu yüzden dizinleri ve .php dosyalarını brute-force işleminden geçireceğiz..

NOTEİşletim sistemime ve

seclistyapıma bağlı olarak yazmam gereken komut biraz farklı. Gobuster’ı kendi sistemine göre ayarlayabilirsin. Kısacası,seclist/ile dizin taraması yapıyorum.

gobuster dir -u http://$IP/ -w $(find /usr/share/seclists -name "*medium.txt" | head -n 1) -x phpgobuster dir -u http://$IP/ -w /usr/share/wordlists/dirb/common.txt -x php # alternativeArdından http://$IP/login.php adresine giderek bulmacayı çözüyoruz.

lscat allowed.userlist.passwdFlag

c7110277ac44d78b6a9fff2232434d16Tamamdır!

Bazı bilgiler güncel olmayabilir